تیم آبی چیست؟ - چگونه کار می کند!

سازمانها باید اقدامات پیشگیرانهای را برای محافظت از داراییهای دیجیتال خود اتخاذ کنند. یکی از مؤثرترین استراتژیها همکاری با تیم قرمز و تیم آبی در آزمونهای امنیتی است.

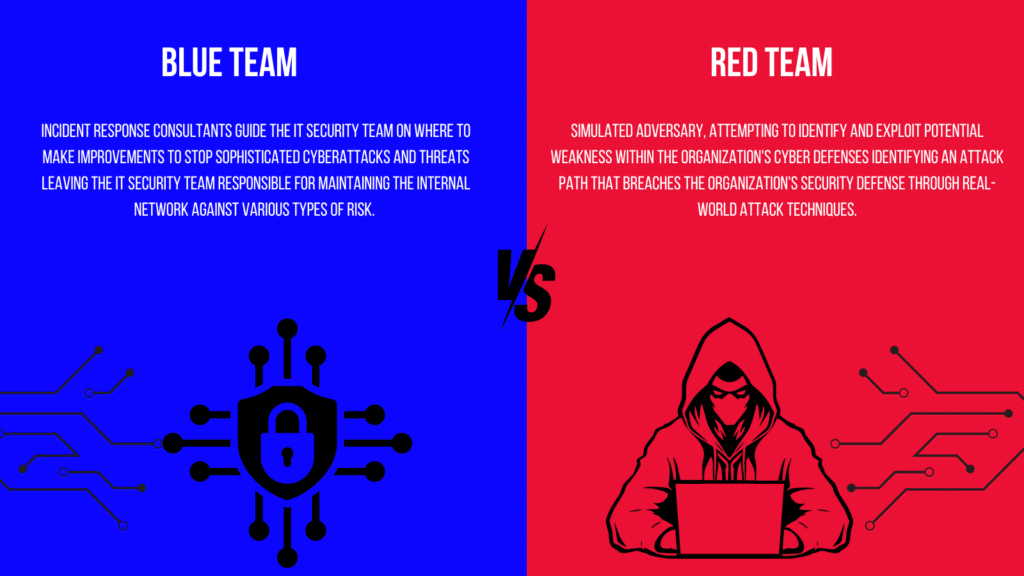

تیمهای قرمز حملات را شبیهسازی میکنند تا آسیبپذیریها را شناسایی کنند، در حالی که تیمهای آبی بر دفاع در برابر این تهدیدات تمرکز دارند.

این مقاله به بررسی نقشها و مهارتهای حیاتی تیمهای آبی و نحوه کمک آنها به وضعیت امنیتی یک سازمان میپردازد.

درک تیم آبی

تیم آبی یک جزء حیاتی از چارچوب امنیت سایبری یک سازمان است. این تیم متشکل از حرفهایهای امنیتی است که از سیستمها و دادههای سازمان در برابر تهدیدات سایبری محافظت میکند.

مسئولیت اصلی آنها تضمین این است که دفاعیات شرکت به اندازه کافی قوی باشد تا در برابر حملات واقعی و شبیهسازیشده مقاومت کند.

اهمیت تیم آبی

اهمیت تیم آبی قابل اغراق نیست. این مدافعان خط مقدم مسئول حفظ یکپارچگی، محرمانگی و دسترسی سیستمهای اطلاعاتی سازمان هستند.

در حین تمرینهای آزمون امنیت، تیم آبی اغلب بدون اطلاع قبلی از آزمایش عمل میکند، شرایط واقعی را شبیهسازی میکند که در آن تهدیدات میتوانند بهطور غیرمنتظره ظاهر شوند.

این رویکرد به تضمین واقعی و مؤثر بودن پاسخهای آنها کمک میکند.

مسئولیتهای اصلی

- برنامهریزی امنیتی: تیم آبی استراتژیهای امنیتی جامع متناسب با نیازهای سازمان را توسعه و پیادهسازی میکند. این شامل ارزیابی تهدیدات و آسیبپذیریهای بالقوه و ایجاد سیاستهایی برای کاهش ریسکها است.

- تحلیل تهدید: اعضای تیم آبی بهطور مداوم فعالیتهای شبکه را رصد میکنند تا رفتارهای مشکوک را شناسایی کنند. آنها دادهها را از ابزارهای امنیتی مختلف تحلیل میکنند تا به سرعت به تهدیدات پاسخ دهند.

- تقویت سیستم: بسیاری از سیستمها دارای تنظیمات پیشفرض هستند که ممکن است ایمن نباشند. تیم آبی بر روی پیکربندی این سیستمها کار میکند تا آسیبپذیریها را به حداقل برساند و آنها را در برابر حملات مقاومتر کند.

- پاسخ به حادثه: در صورت وقوع نقض امنیت، تیم آبی برنامههای پاسخ به حادثه را برای محدود کردن و کاهش سریع آسیب اجرا میکند.

مهارتهای مورد نیاز تیم آبی

برای دفاع مؤثر از یک سازمان در برابر تهدیدات سایبری، اعضای تیم آبی باید دارای مجموعهای متنوع از مهارتها باشند:

- تخصص فنی: تسلط در امنیت شبکه، حفاظت از نقاط پایانی، سیستمهای شناسایی نفوذ (IDS) و فایروال ضروری است.

- مهارتهای تحلیلی: توانایی تفسیر دادههای پیچیده از ابزارها و گزارشهای امنیتی برای شناسایی تهدیدات بالقوه بسیار مهم است.

- تواناییهای حل مسئله: تفکر سریع و انطباقپذیری برای یافتن راهحلها در زمان حوادث امنیتی لازم است.

- مهارتهای ارتباطی: ارتباط مؤثر برای هماهنگی با دیگر تیمها و انتقال مسائل امنیتی به ذینفعان غیرفنی حیاتی است.

- یادگیری مداوم: امنیت سایبری پویاست و بهروز ماندن با آخرین تهدیدات و مکانیسمهای دفاعی ضروری است.

فرآیند آزمون امنیت تیمهای آبی و قرمز

همکاری بین تیمهای قرمز و آبی سنگ بناي آزمونهای امنیتی مؤثر است. مراحل این فرآیند بهطور کلی بهصورت زیر است:

- آمادهسازی: قبل از آغاز آزمایش، یک نماینده از سازمان با تیم قرمز ملاقات میکند تا شرایط تعامل را تعریف کند. این شامل تعیین مرزها برای سیستمهایی است که میتوانند آزمایش شوند و توافق بر سر قوانین تعامل است.

- اجرا: تیم قرمز حملات شبیهسازیشده را با استفاده از تکنیکهای مختلف برای نفوذ به دفاعیات آغاز میکند. در این مرحله، تیم آبی بدون اطلاع از اینکه آزمایش در حال انجام است، باقی میماند و واکنشهای آنها همانند شرایط واقعی است.

- دفاع: در حین وقوع حملات، تیم آبی آنها را شناسایی و پاسخ میدهد، مانند آنچه در یک حادثه سایبری واقعی انجام میدهد. هدف آنها جلوگیری از این حملات شبیهسازی شده با استفاده از تدابیر امنیتی موجود است.

- تحلیل بازخورد: پس از پایان آزمایش، هر دو تیم جلسه تحلیل بازخورد برگزار میکنند. تیم قرمز یافتههای خود را به اشتراک میگذارد و آسیبپذیریهایی را که مورد بهرهبرداری قرار داده است، برجسته میکند. این بازخورد به تیم آبی این امکان را میدهد که عملکرد خود را ارزیابی کرده و نقاط قابل بهبود را شناسایی کند.

تیم قرمز: یک رویکرد مکمل

در حالی که این مقاله بر روی تیمهای آبی تمرکز دارد، درک اینکه چگونه تیم قرمز به تلاشهای آنها مکمل میافزاید، ضروری است:

- آزمون خصمانه: تیمهای قرمز سناریوهای حمله واقعی را شبیهسازی میکنند تا دفاعیات یک سازمان را بهطور دقیق آزمایش کنند.

- شناسایی آسیبپذیری: با اتخاذ دیدگاه یک حملهکننده، تیمهای قرمز نقاط ضعف را کشف میکنند که ممکن است از طریق ارزیابیهای سنتی قابل مشاهده نباشند.

- ارزیابی عملکرد: تیم قرمز بینشهایی در مورد اینکه چقدر تدابیر امنیتی موجود تحت فشار خوب عمل میکنند، فراهم میآورد و به سازمانها کمک میکند استراتژیهای خود را اصلاح کنند.

1تفاوت بین تیم قرمز و تیم آبی در امنیت سایبری

مزایای تمرینات تیم قرمز/آبی

شرکت در تمرینات تیم قرمز/آبی مزایای زیادی دارد:

- تقویت وضعیت امنیتی: سازمانها میتوانند با شناسایی آسیبپذیریها و پیکربندیهای نادرست، دفاعیات خود را در برابر حملات هدفمند تقویت کنند.

- بهبود پاسخ به حوادث: این تمرینات به بهبود پروتکلهای پاسخ به حوادث کمک میکند و از شناسایی و کاهش سریعتر در هنگام بروز نقض امنیت اطمینان حاصل میکند.

- ترویج همکاری: این تمرینات رقابت سالمی را بین پرسنل امنیتی ترویج میکند و در عین حال همکاری بین تیمهای IT و امنیت را تشویق میکند.

- افزایش آگاهی: کارمندان از آسیبپذیریهای انسانی بالقوهای که میتواند امنیت سازمان را به خطر بیندازد، آگاهتر میشوند.

- توسعه مهارت: هر دو تیم در یک محیط کنترلشده تجربههای ارزشمندی کسب میکنند و قابلیتهای خود را بدون ریسک آسیب واقعی بهبود میدهند.

تفاوت بین تیم قرمز و تیم آبی

در اینجا جدولی وجود دارد که تفاوتهای بین تیم قرمز و تیم آبی در امنیت سایبری را نشان میدهد:

پارامترها | تیم قرمز | تیم آبی |

فعالیتها | شبیهسازی حملات به منظور شناسایی آسیبپذیریها. شامل مهندسی اجتماعی، کلون کردن کارت، تست نفوذ و غیره. | دفاع در برابر حملات از طریق نظارت، نصب فایروال ها و انجام بررسیهای DNS و غیره. |

هدف | مانند یک هکر فکر کنید تا امنیت را تحت تأثیر قرار دهید (با اجازه). | ارزیابی و بهبود وضعیت امنیتی سازمان. |

مهارتهای لازم | توسعه نرمافزار، تست نفوذ، نوآوری، اطلاعات تهدید، مهندسی اجتماعی. | ارزیابی ریسک، روشهای سختسازی، نظارت بر سیستمها، اطلاعات تهدید. |

نقش تیم | هجومی – تقلید از تاکتیکهای یک دشمن. | دفاعی – حفاظت از داراییها و پاسخ به حملات. |

هزینه | بالاتر به دلیل استراتژیهای هجومی و مهارتهای تخصصی. | نسبتاً پایینتر، با تمرکز بر دفاع و پیشگیری. |

تمرکز | بهرهبرداری از آسیبپذیریها. | حفاظت و نظارت بر داراییها. |

مثالهای تمرین تیم آبی

تیم آبی مانند نگهبان امنیتی یک سازمان عمل میکند که از ابزارها و روشهای مختلف برای حفاظت در برابر تهدیدات سایبری و یافتن نقاط ضعف در سیستم استفاده میکند.

تنظیمات آنها باید به طور نزدیکی شبیه به سیستم امنیتی واقعی سازمان باشد که ممکن است با مشکلاتی مانند نرمافزارهای قدیمی یا ابزارهای پیکربندی نادرست روبرو باشد.

فعالیتهای ابتدایی تیم آبی

در اینجا چند مثال ساده از کارهایی که تیمهای آبی برای ایمن نگهداشتن سیستمها انجام میدهند، آورده شده است:

- بررسی رکوردهای DNS: این شامل بررسی دادههای سیستم نام دامنه (DNS) برای شناسایی هرگونه رفتار غیرمعمول که ممکن است نشانهای از یک تهدید سایبری باشد، است. درک الگوهای طبیعی به تیم کمک میکند تا فعالیتهای مشکوک را شناسایی کند.

- تحلیل فعالیتهای شبکه: با مطالعه رفتار عادی شبکه، تیمهای آبی میتوانند به سرعت هرگونه رفتار غیرمعمول را تشخیص دهند. این به آنها کمک میکند تا تهدیدات بالقوه را زودتر شناسایی کنند.

- مدیریت نرمافزار امنیتی: مهم است که نرمافزارهای امنیتی، مانند فایروال و برنامههای آنتیویروس، بهطور منظم بهروز شوند و بررسی شوند. این اطمینان میدهد که آنها به درستی کار میکنند و میتوانند در برابر تهدیدات جدید دفاع کنند.

تکنیکهای امنیتی پیشرفته

علاوه بر کارهای ابتدایی، تیمهای آبی از استراتژیهای پیشرفتهتری برای افزایش امنیت استفاده میکنند:

- امنیت لبه شبکه: این به معنای ایجاد دفاعهای قوی در لبه شبکه، مانند فایروال ها و سیستمهای شناسایی نفوذ، برای جلوگیری از دسترسی غیرمجاز است.

- دسترسی حداقل: این رویکرد حداقل دسترسی را به کاربران برای انجام امور محوله میدهد. این محدود میکند که یک مهاجم اگر وارد شود چقدر میتواند درون شبکه حرکت کند.

- تقسیم بندی یا زونبندی شبکه: این تکنیک شبکه را به بخشهای کوچکتر تقسیم میکند که هرکدام دارای کنترلهای دسترسی خاص خود هستند. این به جلوگیری از نقضها از طریق جداسازی بخشهای مختلف شبکه کمک میکند.

تیمهای آبی نقش کلیدی در این تلاش ایفا میکنند و در برابر حملات واقعی و شبیهسازیشده دفاع میکنند.

آنها از طریق آموزشهای سختگیرانه و بهبود مستمر، اطمینان میدهند که دفاعیات یک سازمان به اندازه کافی قوی است تا بتوانند در برابر تهدیدات در حال تکامل ایستادگی کنند.

با همکاری با تیمهای قرمز در تمرینات ساختاریافته، تیمهای آبی میتوانند بهطور مؤثر نقاط ضعف را شناسایی کرده و تواناییهای دفاعی خود را تقویت کنند.

این رابطه همزیستی وضعیت امنیت کلی یک سازمان را تقویت کرده و آن را برای چالشهای آینده در فضای امنیت سایبری در حال تغییر آماده میکند.